در ماه های آینده، غیر انتفاعی مستقر در سیاتل پروژه تور برخی از تغییرات برای بهبود نحوه محافظت از حریم خصوصی و امنیت کاربران در شبکه Tor انجام خواهد شد. شبکه آزاد به کاربران اجازه می دهد تا به صورت ناشناس اینترنت را مرور کنند. برای مثال، استفاده از Tor می تواند خطر شناسایی را زمانی که مخالفان مخالف دولت خود می گویند را کاهش دهد، خبرنگاران با خبرنگاران و قربانیان سوء استفاده خانگی به کمک می رسند. ![]()

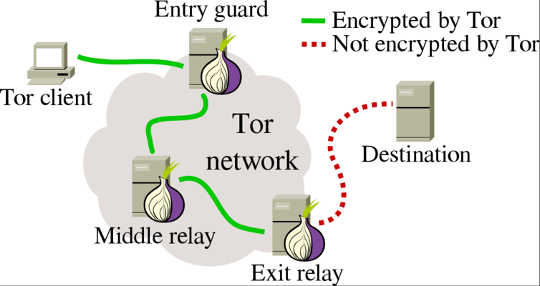

در رایج ترین و شناخته شده ترین تابع، فردی که از آن رایگان استفاده می کند مرورگر Tor - اساسا یک نسخه خصوصی فایرفاکس فایرفاکس - از اینترنت به طور معمول استفاده می کند. در پشت صحنه، مرورگر و شبکه، ترافیک وب را از طریق زنجیره ای از سه رایانه به طور تصادفی انتخاب شده از سراسر جهان، "رله" نامیده اند. تارنمای وب از مارس 2017، شبکه تور تقریبا 7,000 این رله ها را شمارش می کند. هدف استفاده از این رله ها این است که هویت کاربر را از فعالیتش جدا سازد.

تور به ترافیک وب بیش از سه رله به طور تصادفی انتخاب شده از رله های 7,000 رد می شود.

تور به ترافیک وب بیش از سه رله به طور تصادفی انتخاب شده از رله های 7,000 رد می شود.

اما این کاربران هنوز، به طور کلی، با استفاده از وب سایت های دیگر، که می تواند باشد تعطیل کردن or تحت فشار قرار دادن سانسور فعالیت آنلاین. کار من به عنوان یک عضو محقق و داوطلب پروژه The Tor همچنین به راه شبکه اجازه می دهد تا افراد به میزبانی وب ها به طور خصوصی و ناشناس، به این ترتیب که بیشتر ارتقاء ها به سیستم می آیند.

این "عنصر" شبکه Tor به نام "خدمات پیاز" این امکان را برای فرد فراهم می کند که یک وب سایت (یا سایت اشتراک فایل، یا سرویس چت یا حتی سیستم تماس ویدیویی) را از یک سرور اختصاصی یا حتی کامپیوتر خود بدون قرار دادن در کجا در جهان آن است این امر باعث می شود که مقامات یا مخالفان از بین بروند. تغییرات آینده نقص در طراحی اصلی سیستم را رفع خواهد کرد و از رمزنگاری مدرن استفاده می کند تا سیستم را در آینده مقاوم سازد. آنها امنیت و ناشناس بودن کاربران Tor را بهبود می بخشد و شاید کاربران بیشتری را جذب کنند که نگران حفاظت های قبلی بودند، هنگامی که ارتباط و بیان خود را به صورت آنلاین انجام دادند، کافی نبود.

درک خدمات پیاز

از مارس 2017، برآورد شده است سرویس پیاز 50,000 در شبکه Tor کار می کنند خدمات پیاز، هر چند، به طور مداوم آنلاین و آفلاین می آیند، بنابراین تعداد دقیق به دست آمده دشوار است. نام آنها از این واقعیت است که، مانند کاربران Tor، هویت ها و فعالیت های آنها توسط لایه های مختلف رمزگذاری محافظت می شوند، مثل پیاز.

در حالی که جنایتکاران اغلب پیشگامان اولیه هستند از تکنولوژی ناشناس، به عنوان مردم بیشتر از سیستم استفاده می کنند، استفاده های قانونی و اخلاقی بسیار رایج تر از موارد غیر قانونی است. بسیاری از خدمات پیاز میزبان وب سایت ها، سایت های چت و خدمات تماس های ویدئویی است. ما همه چیزهایی را که انجام می دهیم، به خاطر پروژه Tor نمی دانیم طراحی حریم خصوصی در تکنولوژی آن، بنابراین نمی کند و نمی تواند پیگیری کند. علاوه بر این، زمانی که خدمات جدید پیاز تنظیم می شود، وجود آنها به طور پیش فرض خصوصی است. یک اپراتور باید انتخاب شود که خدمات عمومی را به طور عمومی پخش کند.

با این وجود، بسیاری از صاحبان سایت ها خود را اعلام می کنند موتور جستجو احمیا یک راه مناسب برای یافتن همه خدمات شناخته شده پیاز فراهم می کند. آنها همانند اینترنت خود، از جمله یک، متنوع هستند موتور جستجو، یک مجله ادبی و بایگانی مارکسیست و نوشتن مرتبط با آن. فیس بوک حتی راهی برای کاربران Tor وجود دارد به طور مستقیم به خدمات رسانه های اجتماعی خود متصل شوید.

ایجاد یک سایت پیاز

هنگامی که یک کاربر آگاهانه حریم خصوصی یک سرویس پیاز را تنظیم می کند (یا دستی یا با یک ابزار شخص ثالث مانند پیاز شیرین)، افرادی که می خواهند با آن ارتباط برقرار کنند باید از مرورگر Tor یا سایر نرم افزارهای فعال Tor استفاده کنند؛ مرورگرهای معمولی مانند Chrome و Firefox نمی توانند به دامنه هایی که نام آنها به ".onion" متصل است، متصل شوند. (افرادی که می خواهند در مکان های پیاز زیرچشمی نگاه کنند بدون هیچ گونه حفاظت از ناشناس بودن شبکه، می توانند بازدید کنند Tor2web، که به عنوان یک پل بین وب باز و شبکه Tor عمل می کند.)

در اصل، یک سرویس جدید پیاز، تنها به خالق آن شناخته شده بود، که می تواند انتخاب کند که آیا و چگونه دیگران را به وجود بیاورد. البته بعضی ها، مانند فیس بوک، می خواهند این کلمه را به طور گسترده ای گسترش دهند. اما هر کس نمی خواهد سایت Tor خود را باز کند یا خدمات را به عموم مردم، راه جستجو و سایت های رسانه های اجتماعی انجام دهد.

با این حال، نقص طراحی باعث شد که یک دشمن بتواند در مورد ایجاد سرویس جدید پیاز یاد بگیرد. این اتفاق افتاد؛ چرا که هر روز، خدمات پیاز اعلام حضور خود را به چند رله Tor. همانطور که در 2014 اتفاق افتاد، یک مهاجم می تواند به طور بالقوه رله ها را کنترل کند برای پیگیری ثبت نام سرویس های جدید و به آرامی یک لیست از سایت های پیاز - و در زمان مخفی و عمومی - را ایجاد می کند.

همان نقص طراحی نیز باعث شد تا مهاجم پیش بینی کند که چه چیزی خدمات رله را با روز بعد تماس بگیرد، به دشمن اجازه می دهد که این رله ها را تبدیل کند و خدمات پیاز را غیرقابل دسترس سازد. نه تنها کسی که می خواهد سرویس خصوصی خصوصی و خدمات پیاز را مخفی کند، در شرایط خاصی قابل تشخیص است، اما سایت خود را به طور موثری می تواند آفلاین بگیرد.

به روز رسانی در سیستم رفع هر دو از این مشکلات. اول، رله هر سرویس تماس برای چک کردن روزانه خود را به صورت تصادفی اختصاص داده می شود. و دوم، پیام ورود به سیستم خود رمزگذاری می شود، بنابراین یک رله می تواند دستورالعمل های آن را دنبال کند، اما اپراتور انسان نمی تواند آن را بخواند.

دامنه های نامگذاری امن تر

یکی دیگر از انواع امنیت باعث می شود اسامی سرویس های پیاز به یاد بیاورند. دامنه های پیاز مانند وب سایت های منظم نامگذاری نمی شوند: facebook.com, theconversation.com و غیره در عوض، نام آنها از داده های رمزنگاری تصادفی تولید شده و اغلب به نظر می رسد expyuzz4wqqyqhjn.onionکه وب سایت پروژه تور است. (ممکن است بارها و بارها دامنه های پیاز تولید کند تا کاربر بتواند آن را به راحتی شناسایی کند. فیس بوک این کار را انجام داد و با ترکیبی از شانس و توان محاسباتی خالص توانست ایجاد کند facebookcorewwwi.onion.)

سرویس های پیاز قدیمی تر نام هایی از شخصیت های تصادفی 16 داشتند. اینها از کاراکترهای 56 استفاده خواهند کرد و نام دامنه آنها به صورت زیر است: l5satjgud6gucryazcyvyvhuxhr74u6ygigiuyixe3a6ysis67ororad.onion.

در حالی که اثرات دقیق بر توانایی کاربران برای ورود به آدرس خدمات پیاز مطالعه نشده است، افزایش اسامی آنها نباید روی همه چیز تأثیر بگذارد. از آنجا که نام دامنه پیاز همیشه سخت است به یاد داشته باشید، اکثر کاربران از مرورگر Tor استفاده می کنند، و یا کپی و قرار دادن نام دامنه در زمینه های آدرس.

حفاظت از سایت های پیاز

همه این طراحی های جدید باعث می شود که سرویس پیتی که اپراتور بخواهد پنهان باقی بماند را کشف کند. اما اگر دشمن بتواند در مورد آن معلوم شود چه می شود؟ پروژه Tor این مشکل را با اجازه دادن به سرویس های پیاز به کاربران امکان می دهد تا قبل از استفاده از آن رمز عبور را وارد کنند.

علاوه بر این، پروژه تور به روز رسانی رمزنگاری است که خدمات پیاز استفاده می کند. نسخه های قدیمی تر از Tor استفاده می شود رمزنگاری سیستم به نام RSA، که می تواند با محاسبه دو عامل اصلی اعداد بسیار بزرگ شکسته شود. در حالیکه RSA هنوز ناامن در نظر گرفته نشده، محققان طراحی کرده اند چندین حمله، بنابراین پروژه Tor آن را با چیزی که نامیده می شود جایگزین می کند رمزنگاری منحنی بیضوی، که از کلید هایی استفاده می کند که کوتاه تر، کارآمد تر و در حد حداقل امن هستند.

توسعه دهندگان همچنین سایر عناصر اساسی استانداردهای رمزنگاری مورد استفاده در Tor را به روز می کنند. تابع هش، که Tor برای رشته های متن کوتاه و ثابت طولانی از داده های طولانی خودسرانه استفاده می کند، از تغییرات مشکل تقریبا شکسته - SHA-1 به مدرن SHA-3. علاوه بر این، کلید های مخفی برای استاندارد رمزگذاری پیشرفته رمزنگاری سیستم دو برابر طول می کشد تا قبل از آن - و بنابراین به طور قابل توجهی سخت تر برای شکستن. اینها تهدیدات فوری خاصی را نمی پذیرند، اما از پیشرفت های بعدی در رمزنگاری حمله محافظت می کنند.

با این پیشرفت ها به نرم افزاری که Tor را اجرا می کنیم، انتظار داریم قادر به جلوگیری از حملات آینده و محافظت از کاربران Tor در سراسر جهان باشیم. با این حال، ناشناس بودن بهتر تنها یک جنبه در تصویر بزرگتر است. آزمایشی و تحقیق بیشتری لازم است تا خدمات پیاز آسان تر شود.

درباره نویسنده

فیلیپ وینت، دانشیار دانشکده علوم کامپیوتر، دانشگاه پرینستون

این مقاله در اصل در تاریخ منتشر شد گفتگو. دفعات بازدید: مقاله.

کتاب های مرتبط

at InnerSelf Market و آمازون